Området er ein del av Oksøy-Ryvingen Landskapsvernområde, og eg oppfordrar alle geocachere til å følga opp verneforskrifta sine ord om at "All ferdsel skal skje varsomt og ta hensyn til vegetasjon, dyreliv og kulturminner."

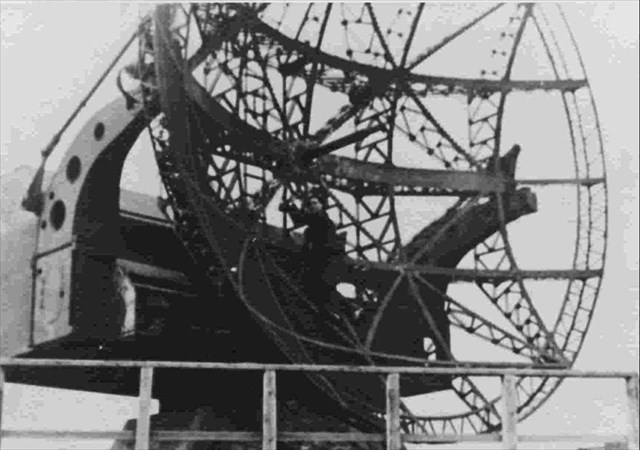

I området aust for Belteviga fort hadde tyskarane diverse radarinstalasjonar. Denne stod på toppen av Brattåsen

Enigma-maskinen

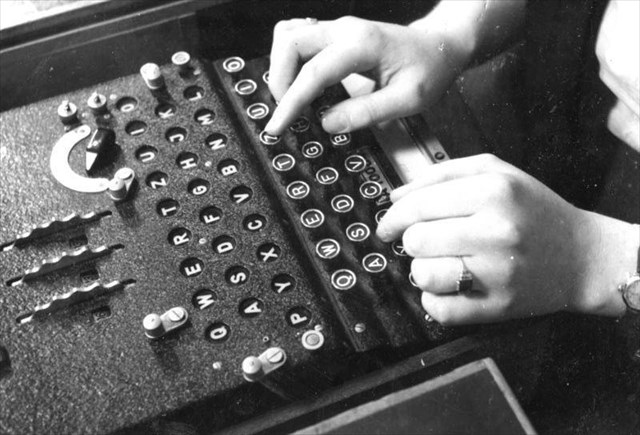

Ein Enigma-maskin bestod av eit tastatur, eit set med lamper, ein for kvar bokstav, og tre valser. Dei tannhjula me ser kan opratøren bruka til å stilla inn valsene i ønska startposisjon.

Etter at det er gjort kan operatøren byrja å skriva. Kvar gong ein tast vert trykt ned går det straum gjennom og ei av lampene lyser opp. Operatør-assistenent, skriv ned kva lampe som lyste opp. Kvar gong ein tast vert trykt ned endrar valseinnstillinga seg, slik at for neste bokstav er set ein annan innstilling som tel.

Maskinen er bygd slik at viss du stiller den tilbake til start-posisjonen og taster inn chiffertesten, så får du ut klarteksten. Chiffrering og dechiffrering skjer altså på samme måte.

Du kan lesa meir om detaljane i maskina her. Det som er viktig her er at det finnes 26X25X26=16900 stillingar på valsene, og kvar av dei representerer eit substitusjons-chiffer. (På grunn av ein teknisk detalj ville den midterste valsen av og til hoppa over eit hakk.)

På mange måter verkar Enigma som eit Vigenèrechiffer, men:

1. Me vekslar ikkje berre mellom 26 ulike Cæsar-chiffer, men mellom 16900 ulike substitusjons-chiffer.

2. Kodeordet er 16900 tegn langt.

Viss du tek ut valsene og set dei tilbake i ein annan rekkefølge får du eit anna set av 16900 substitusjonchiffer å velga i mellom. Dessutan var det fem ulike valser i alt, og det fantes 60 ulike måter å velga ut tre valser, som tilsvarer 60 ulike sett av 16900 substitusjonchiffer.

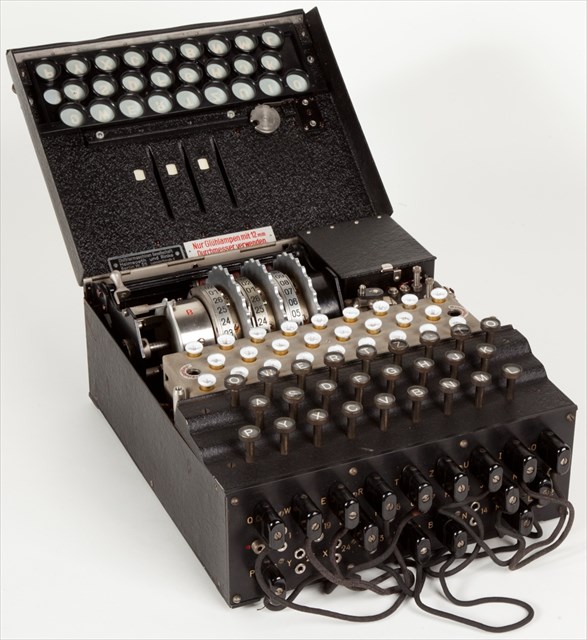

Som om ikkje det var nok, fantes det på framsida eit koplingsbrett, "Steckerverbindungen", der ein kunne bytta om par av bokstavar, og dermed få svært mange moglege sett av substitusjonchiffer.

Dei sendte jo aldri meldingar som var lange nok til å bruka eit heilt sett. For kvar dag vart det sett opp ein nøkkel som sa kva sett av substitusjonchiffer som gjeld, dvs kva valser som skal brukast i kva rekkefølge, og for kvar melding vert det sett opp ein nøkkel som sa kvar i sekvensen av substitusjonchiffer meldinga skal starta.

Detaljane i dette vil variera mykkje mellom dei ulike variantane av Enigma, men dette dekker prinsippa.

Enigma med åpent deksel. Koblingsbrettet (steckerverbindungen) i front.

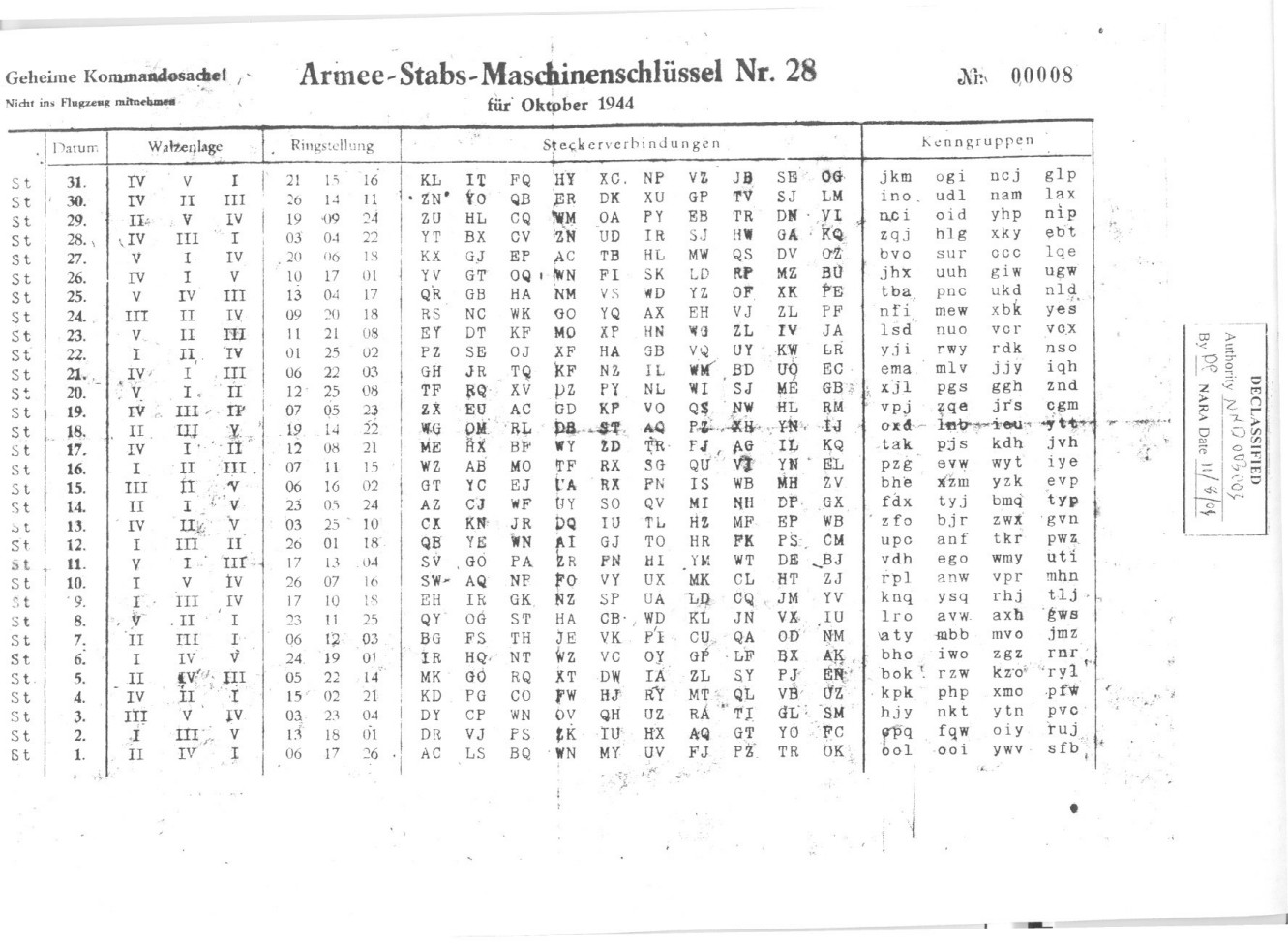

Ark med Enigma-nøkklar for ein månad.

Ark med Enigma-nøkklar for ein månad.

Merk at mange ulike varianter av maskinen eksisterte i løpet av krigen, såvel som fleire ulike prosedyrer for bruk. Nøyaktig korleis makinen fungerte og korleis den vart brukt varierte over tid og mellom våpengreinene. Dette arket samsvarer derfor ikkje heilt med dei kode-elementa brukt i dømet.

Eg har antatt at vår maskin ikkje har Ringstellung, så i vår nøkkel er det Grundstellung i som er gjeve.

Tyskarane opererte mange ulike nett for til dømes dei ulike våpengreinene. Dei ulike netta brukte ulike nøkkelskjema og ein av bokstagruppene i Kenngruppen vart inkludert i meldinga slik at mottakar visste kva nøkkel som var brukt.(Dette har eg ikkje brydd meg om i mi melding)

Prossedyren eg har beskrevet her er ein forenkling, og samsvarer ikkje heilt med nokon historisk prosedyre, men bør alikevel visa dei viktigaste prinsippa bak korleis maskinen vart brukt. Her er ein gjennomgang av nokre verklege prosedyrer.

Kryptoanalyse av Enigma

Ein av dei mest kjente delene av aliert kryptoanalyse under Andre Verdenskrig var at dei i stor grad klarte å bryta Enigma chifferet. Det var polske analytikarar som starta dette arbeidet. Detaljar kan du finna i Cryptanalysis of the Enigma.

Her skal berre nemnast at ein del element frå oppgåve 1-4 var sentrale.

Polakkane klarte å utnytta at samme bokstav vart sendt fleire gonger med samme nøkkel (Oppgåve 3). Når tyskarane skulle senda sin tre-bokstavers melding-nøkkel sendte dei den to ganger, for å vera sikker på at den kom rett fram. Dermed kunne "abc" til dømes verta sendt som "TFVUWD". Kryptoanalytikeren kunne her vita at T representerte samme bokstav som U, F representerte sammme bokstav som W og V representerte samme bokstav som D. Dette var ikkje nok til å bryta chifferet, men med å samla slik informasjon frå mange meldingar kunne ein komma i mål. Marian Rejewski endte opp med å konstruera ei eigen maskin, kjent som Bomba, for å gjera dette. (Og forresten, viss du synest at dømet i oppgåve 3 verka litt søkt, gå hit og søk etter "dummy message".)

Då tyskarane innsåg at denne prosedyren var ein tabbe hadde Alan Turing allereie konstruert ein liknande maskin, the Bombe for å utnytta cribs. Den gjekk igjennom alle startpossisjonane for å finna ein der crib og chiffertekst passa samen. Turing klarte å laga eit system der ein ikkje trong kjenna oppsettet på koplingsbrettet for å gjera dette.

Vår bruk av posisjon som crib har absolutt eit historisk forbilde, brittane skal ha lagt ut minefelt for å seinare kunne fanga opp tyske meldingar som innholdt posisjonen på minene. Det kan verka merkeleg å legga mykkje innsats inn på å lesa ei melding dei alt kjente innhaldet i, men poenget var at viss dei klarte å bryta ei melding så kjente dei nøkkelen og kunne lesa alt som var sendt på det nettet den dagen.

I våre dager er enigma langt frå rekna som eit sikkert chiffer, men med optimal bruk hadde det nok vore på eller over grensa av det som var mogleg å bryta med 1940-tallets tekonolgi. Når brittane likevel las tyske meldingar i so stor grad som dei gjorde, skyldest det mangler i bruken av maskina, både feil i dei offisielle rutinane og feil gjort av den enkelte operatør.

Det er nok litt i overkant å forventa at ein geocacher skal bryta chifferet på ein kveld eller to, så for dette chifferet har du fått nøkkelen.

Dechifrering av melding

For å tolka meldinga nedenfor treng me ein Enigma-maskin.

Maskintype: Wehrmacht/Luftwaffe 3 rotors.

UMKEHRWALZE: B

RINGSTELLUNG:A,A,A (Me antek ein maskin som ikkje har denne funksjonen,)

Resten av innstillingane finn du i boksane. Ikkje gløym prosedyren beskrevet i løysinga til cache 4. (Den prosedyren er litt forenkla i forhold til historiske prosedyrer.)

NB I eksempeldata på dcode sin enigmaside, ser det ut som om STECKERVERBINDUNGEN skal innehalda bindestrek. Det skal den IKKJE.

VQJ

ZCJLL OCEJU ZHSWG XVIZH POGEH IKFSN THCON ISHJJ JPWOB ECUWJ

JCGZV EIPYU CNGWA UONJE CVHOS ETWWN XGORS DHJSR BPKRB RVCXS

XZGXJ ULRBZ PLVEJ CJUQC PYEXE IVJOZ NMHBV SKGVT QGVWI IOZTZ

DKFUL OQKYO YOLAE MIRGJ IRJDE NYIDY KWHXY QBJID KJNDF FSLKI

IQCSM PGZMW DXLEE RHNRW KUHBJ HNPPM LMUXV BHVOW KIBZJ TWICG

VTDRF ZXTZC CGSTG GPGYX QHEBR JOAUL ICOUF PFURB FNYZB SBHML

Kryptograficachane på Flekkerøya

Første serie, klassisk kryptografi

Belteviga fort #1 Cæsar-chiffer

Belteviga fort #2 Enkelt substitusjonchiffer

Belteviga fort #3 Vigenèrechiffer

Belteviga fort #4 Vigenèrechiffer 2

Belteviga fort #5 Enigma (Bonus)

Andre serie, moderne kryptografi, nøkkelutveksling

Krossodden fort #6 Modulær aritmetikk

Krossodden fort #7 Diffie–Hellman utveksling

Krossodden fort #8 RSA

Tredje serie, moderne kryptografi, Symmetriske chiffer

Laksevika fort #9 XOR

Laksevika fort #10 AES

1.april spesial, på fastlandet.

Batterie Vara #11 Desinformasjon